Piratage des systèmes MacOS

Les pirates d'OceanLotus frappent les utilisateurs de macOS avec de nouveaux logiciels malveillants

Pour l'instant, les chercheurs pensent que le malware cible les utilisateurs vietnamiens.

De nombreux acteurs de la menace restent dans le cyber-monde à des fins spécifiques, parfois monétaires et parfois autres. L'un de ces acteurs est OceanLotus, alias APT32, qui a ciblé dans le passé des entreprises, notamment Toyota et des agences gouvernementales.

Dans le dernier, l'acteur vietnamien est de retour, comme l'ont rapporté les chercheurs de Trend Micro qui ont trouvé un échantillon étonnamment similaire à celui des travaux précédents de l'acteur menaçant nommant l'actuel comme «Backdoor.MacOS.OCEANLOTUS.F».

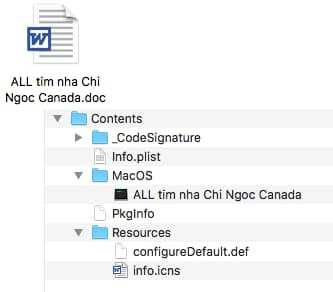

Le malware ciblant macOS se compose de 3 étapes principales et se présente sous la forme d'un document Word utilisant un nom vietnamien en surface, mais en réalité, il s'agit d'une application incluse dans un fichier Zip pour éviter la détection.

Le fichier zip en lui-même, quant à lui, comporte également un script shell qui exécute le malware tout en montrant le document Word à l'utilisateur.

Expliquant comment cela fonctionne, les chercheurs déclarent dans un article de blog que,

Le système d'exploitation considère le bundle d'applications comme un type de répertoire non pris en charge. Par conséquent, comme action par défaut, la commande «open» est utilisée pour exécuter l'application malveillante. Sinon, si le suffixe est .doc sans caractères spéciaux, Microsoft Word est appelé pour ouvrir l'ensemble d'applications en tant que document; mais comme ce n'est pas un document valide, l'application ne parvient pas à l'ouvrir.

Au total, le malware se compose de 3 étapes principales, chacune dépendant du bon fonctionnement de la précédente et est censée cibler les utilisateurs vietnamiens.

En outre, il a la capacité de collecter des données sur l'appareil de la victime, y compris le processeur, la mémoire, le numéro de série et les adresses MAC. Celui-ci est ensuite envoyé sous forme cryptée à ses serveurs C2 dont le numéro 3, à savoir, mihannevis [.] Com, mykessef [.] Com et idtpl [.] Org.

Pour conclure, les utilisateurs doivent installer un logiciel anti-malware réputé pour protéger leurs appareils contre les nouvelles variantes ou les versions existantes de logiciels malveillants.

De plus, le secteur des entreprises devrait s'efforcer de rendre la formation à la sécurité obligatoire pour les employés, qu'ils soient ou non une entreprise de technologie, car il y a beaucoup en jeu si un employé ouvre par erreur un e-mail de phishing ou télécharge un document aussi inoffensif.

Qu’en pensez-vous? laissez-nous un commentaire ci-dessous?